新闻

-

上海港汇恒隆广场空间升级焕新,多家品牌首店入驻

聚焦感官疗愈与身心平衡,多元业态演绎品质生活新维度 (2026年3月31日,上海)为回应都市人对“情绪”与“疗愈”的关注与需求的不断升温,上海港汇恒隆广场迎来了新一轮的品牌焕新。本轮升级重点聚焦商场香氛护肤与...

-

中微公司独揽“杰出半导体设备奖”并重磅发布四款新品

在近日落幕的SEMICON China 2026上,中微半导体设备(上海)股份有限公司(以下简称“中微公司”;股票代码:688012)成为全场最受瞩目的焦点。在汇聚全球数千家顶尖企业的顶级平台上,中微公司不仅作为唯一获奖企...

-

上海港汇恒隆广场“隆马新程”活动新春绽放,焕新城...

新店云集与多元活动共启新年华章 (2026年2月4日,上海)今年是恒隆成立66周年,恒隆以“66成就无限”为主题,正式开启66周年庆序章。作为首场庆祝活动,即日起至3月3日,全国八城十座恒隆广场联动,盛大开启“隆马...

-

一场关于创造力实验的“爬行”艺术,杨烨炘艺术展在...

1月10日,实验艺术展《爬行动物》在上海M50艺术区正式开幕,现场不少人前来围观。 开幕式现场,艺术家杨烨炘邀请一男一女,将双手双脚都穿上鞋子,用四只脚作画。三人在沾满颜料的油画板上不断爬行,反复转圈...

-

BOP论文再登国际期刊,生物科技推动行业创新

近日,专业口腔护理品牌BOP波普专研传来科研佳讯,其携手合作科研团队的最新成果,已成功发表于国际高水平学术期刊《Translational Dental Research》。该期刊由西安交通大学主办,依托国家医学攻关产教融合创新...

财经

-

约500款上海App已完成鸿蒙化创新升级,鸿蒙生态在...

5月9日,在上海市中小企业发展服务中心和上海市工业经济联合会的指导下,上海千行百业企业代表和HarmonyOS应用开发者齐聚“HDD·上海鸿蒙生态伙伴论坛”,共同见证HarmonyOS带给用户的全场景体验升级。现场,随申办...

-

北京东方通财信息科技——投资者社区

北京东方通财信息科技有限公司是一家成立于 2020 年的公司,是东方通财企业旗下的投资者社区。该公司致力于为中国投资者提供跨市场、跨品种的数据查询、资讯获取、互动交流和交易服务。 公司总部位于北京市朝...

-

龙年压岁金上市首发 交通银行精彩亮相2023钱博会

12月1日,2023北京国际钱币博览会正式开幕,交通银行首席风险官刘建军出席开幕式。当天,交通银行举办“一路长红·龙年压岁金”上市首发仪式,以服务“藏金于民”推动财富金融高质量发展。 首发仪式上,交行个金部...

通付盾Web3专题 | SharkTeam:Web3安全实践与创新

发布时间:2023/11/10 区块链 浏览:813

在Web3领域,安全漏洞、黑客攻击已愈发成为用户和投资者重点关注的领域。如何保障加密资产的安全,Web3黑暗森林中又有哪些新的攻击模式产生,SharkTeam将从一线进行分享和讨论。

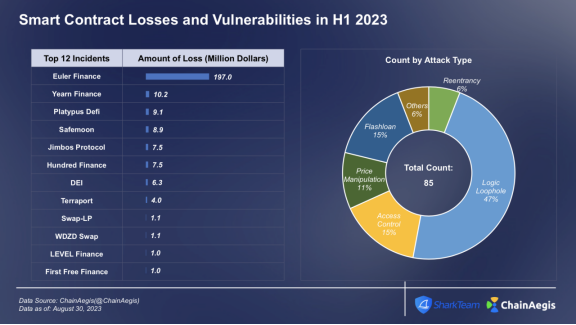

我们先来看一下2023年1月到8月的安全事件数量和损失的数据统计。

由于熊市影响,加密领域的资产总量降低,因安全问题产生的损失同比去年下降了59%。但这并不代表Web3领域的安全环境在变好,相反我们看到今年1月到8月,安全事件的数量达到693次,同比去年增加了87%,平均每个月有近90起安全事件,其中频率最高的是7月份,发生了187起安全事件。

目前,智能合约安全漏洞、Rug Pull、Web2类型的安全事件(钓鱼攻击、社会工程学)是Web3最主要的三大安全风险。

智能合约安全漏洞事件发生85起,其中47%是逻辑漏洞,主要原因是开发者安全意识薄弱,开发过程不够严谨,引入计算错误、业务逻辑错误等较低级的安全问题。此外,闪电贷攻击、权限管理等常见合约漏洞仍占比较高,均超过10%。总体表明,项目方在进行合约开发的过程中缺少必须的安全意识和技能,导致常见漏洞和初级问题不断发生。

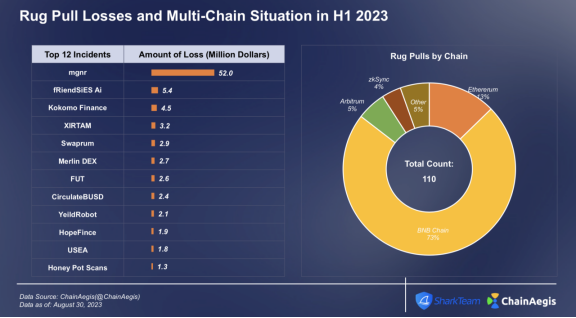

Rugpull欺诈事件数量呈快速增长趋势,发生了110次。其中73%发生在BNBChain上,这与BNBChain上的交易成本低、用户基数大以及新出现的Rugpull黑色产业链有直接关系。

Web2类型的安全事件也呈现高速增长的趋势,这类钓鱼攻击、社会工程学等黑客攻击手法在Web2时代已非常成熟,Web3项目方和机构容易忽视,这类安全事件通常会窃取钱包账户授权或直接窃取助记词、私钥,盗取用户加密资产。

那么,从Web3普通用户的角度应该如何提高自己的安全能力呢?

首先,就是要重视去中心化钱包、私钥的安全,重视中心化交易账户和密码的安全,重视设备、软件、网络环境的安全。

此外,为了防范Rugpull欺诈类项目,要注意避免投机、侥幸心理,客观分析拟投资项目的基本面和数据表现,金融的本质是风控。

最后,时刻保持安全和防范意识,不要随意点击链接或随意授权,防范熟人作案。

从Web3项目方和机构角度,要保护好加密资产的安全需要做到如下几个方面:

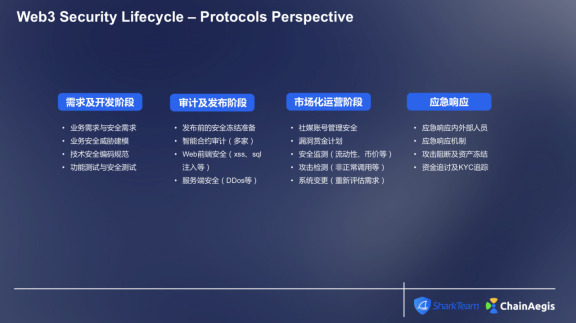

首先,在项目设计和开发阶段,要有意识的引入威胁建模、安全编码、安全测试的机制和服务,让安全建设与业务开发同步进行。

此外,在上线前不仅要进行智能合约的安全审计,Web端、Api端、App端都需要进行安全渗透测试,这些业务载体在黑客眼中都可能成为攻击的突破口。

最后,在项目运营期间就要建立明确的安全运营机制,例如攻击监测、应急响应计划等,在业务代码需要升级时要重新进行合约审计和渗透测试。在发生安全事件后,能第一时间感知到攻击并快速做出响应,及时对黑客进行身份追踪和资产冻结。

如上,是SharkTeam在Web3安全服务过程中总结的几点基础但有用的安全建设方案,希望对大家有帮助。但更重要的是,Web3的攻防实际上正在不断升级,新的攻击方式也在不断出现,Web3黑暗森林在不断进化,面对这种情况,我们又该怎样应对呢?未知攻焉知防,我们先看两个典型的例子。

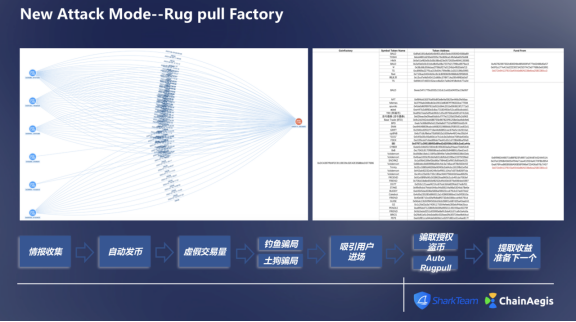

RugPull工厂:在BNBChain上我们发现了多个Rugpull工厂,并已形成了新型的链上欺诈黑色产业链。欺诈团队分工明确:

(1)情报收集:专门负责收集行业里的热门话题,例如近期热门的Cyber、TIP、HTX等。

(2)自动发币:基于热门事件,迅速发布同名Token,我们监测到某个Rugpull工厂地址一个月可发布70至80个虚假Token。

(3)虚假交易量:欺诈团伙对同名Token在链上进行频繁的买卖,制造交易量,提高隐蔽性,用户难以分辨真伪。

(4)钓鱼/资金盘:制作钓鱼网站或土狗骗局,骗取用户信任,获得用户授权或真实购买。

(5)收割:获得授权或收益后,程序会自动的将用户资产进行转移或自动Rugpull。

(6)布局:获得的收益投入下一个Rugpull项目上,滚雪球一样,越滚越大。

新型APT攻击(Advanced Persistent Theft):Web3黑暗森林中开始出现越来越多的高等级黑客,有些甚至是国家黑客。他们在Web3行业中获得的资金会经过一系列新型的洗钱模式变成现实资产,为后续不法行为提供资金。这一类黑客的资金转移方式非常复杂和隐蔽,通常会经过30至50个中间地址进行中转,并通过“混币”或“套壳”的方式进行洗钱,追踪难度很大。

Web3 安全已进入高等级、持续性的网络对抗阶段,那对于Rugpull工厂和新型APT攻击的威胁,我们应该如何应对?

建立覆盖事前-事中-事后的Web3安全防御体系,安全从来都是系统工程,是短板效益,一个地方出现问题整体就会被攻破。所以,我们需要建立立体式的安全防御体系,提高防御能力、提高攻击感知能力、提高安全事件发生后的应急响应能力。

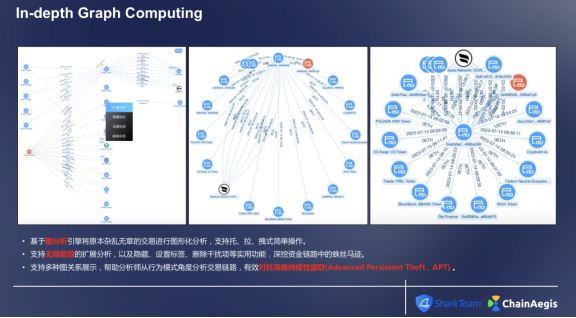

利用无限层级的深度图分析引擎,结合亿级的链上标签和名单数据,对高等级黑客进行身份追踪和资金追讨。通过简单易用的图形化界面,降低使用门槛,让更多的人可以进行有效的链上分析,合力发现更多线索,在这一场Web3安全高等级对抗中争取主动。

SharkTeam的Web3安全服务矩阵如上

About Us

SharkTeam的愿景是保护Web3世界的安全。团队由来自世界各地的经验丰富的安全专业人士和高级研究人员组成,精通区块链和智能合约底层理论。提供包括链上大数据分析、链上风险预警、智能合约审计、加密资产追讨等服务,并打造了链上大数据分析和风险预警平台ChainAegis,平台支持无限层级的深度图分析,能有效对抗Web3世界的高级持续性盗窃(Advanced Persistent Theft,APT)风险。